�ȸ��Ʒ����ݼ��������ż�����������ȫ���������ᱻ�ʹ˴���

2019-02-16 13:02

���������ڵķ�չ��Խ��Խ�ã���չ��ҲԽ��Խ�㷺������ʲôȱ�������ƵĻ����Ǿ��ǰ�ȫ�����ˣ��������ڵ�֧��Ҳ���õõ�����������ϢҲ�ڻ��������棬��������ʹ�û�����������ĵľ��ǰ�ȫ�����ˣ����dz����ῴ��һЩ���ں������ֵ����ź�����һЩ��������Ϣ���级���մƵ������š������ƽ�����ȵȺ������ŵ���Ϣ������ձ�������������ط�������������������Ա����������豸������������ȫ���뵽���Ұ�ȫ�滮�С�

����������ȫ�����ϣ�Google������Ƴ���һ���dz���Ȥ��ר��——һ����ΪAdiantum������ާ�����¼��ܷ�ʽ����Google��ȫ������ϣ���������������ѧ�ϵĴ������ݳɡ���һ��ʮ�ڵȼ��ļ��ܼ�������

Google����Ľ�������������ܸı������������ȫ����״������������ȫ�������У�����Google���¶��ٿ��ѵĿռ��أ�

�Ѿ�������AES��Ϊʲô���������������ˣ�

������Adiantum֮ǰ��������ҪŪ���ף�������������֮ǰ�����ǵ�ƽ�塢�ֻ�һ��IJ�Ʒ�������ȷ��������ȫ�ģ�

һ����˵����Android��ƷӦ�����Ĵ������ģʽ�ǡ�AES��——�����ܱ�������������ѧ�б���ΪRijndael���ܷ��ļ���ģʽ����2000�����ұ�������������������ѧ����������ѡ������������㹥�������������Ҫ��λ�ã�ȡ����������IBM�����DES���ܱ�������DES����AES��һ����Ҫ�����������������������ṩ���б��ϵļ��ܣ��õ�ʱ���豸������Ҫ�������Ӳ��ɱ�Ͷ���ڼ����ϡ�

��������������AESȡ��DES��Ϊ�����緶Χ�ڵļ��ܱ�һ�磬Intel����ƾ�Ƭʱ������ר��ΪAES����������һ�������

һ�ּ��ܱ����ռ�����ͨ���������ģ�Խ��Խ���ն�װ��ʹ�øñ������µײ㾧ƬҲ��������ϵ���ƣ���һ����Ҳ�ܹ�������У��������ݱ�ɸñ�Ӧ�óɱ����ͣ���Ҷ�һ���á�

��ôΪʲôAES�����������ϾͲ������أ�

�������ٵ������ǣ���AESʱ����ͬ����������ϵ�кܶ��ն˸����Ʋ���IT�豸��Ҳ�Ͳ�������ν����ijһ���ĵײ�����ˡ�

ͬʱ��ʹAES������ϼ�����������Լ۱ȣ�����ʹ�Ƕ��ڵ�ǰ��һЩ�ǻ����ֻ���˵����Ȼ�Dz��������㷨���ظ��������ڵͽ��ǻ����ֻ����ֻ��Ȳ�Ʒ��Ӧ�úܹ��ARM Cortex-A7��Ƭ��������֧��AES������Ӧ����һ��Ƭ���豸���鲢���������⣬��Ӧ�ó�ʽʱ������Ӧ�ٻ���

��ô�����豸��С���������Ӧ�ٶ�Ҫ����ߵ��������豸��˵����ȻҲ�������ڵ��µ�AES����

���������ܵĿհ�ֽ��Googleֻ����һ��ī���

�������ŵ�˵����������չ�����ģ���һ���ü��ܱ����������Ļ��ᡣ

����Ȼ��Google��������Androidϵͳ�Ŀ�Դ���ƣ�����һ��ʵ�ֶԸ�����İѳ֣����������Լ���Ӳ�徧Ƭ����ϵķ���Ȩ���������豸ʹ���ҵ�ϵͳ�Ǵ�����¼�����������ṩһ�������Ը�ǿ���ܱ���������������ͨ�豸���������ǻۻ��Ľ����ƽ���ͬ����Ӱ�쵽δ��Google�����Ƴ��ľ�Ƭ���Լ�AIot������ƽ̨�ṹ��

��������Google���¼��ܱ��������Ƿdz������ˡ�

Ӧ�˶�����Adiantum���Ӽ�����Դ�Ͼ�������ԭ����AESģʽ��ѡ������һ�����롸ChaCha��������Hash���㷨����������������ٽ���Hash���ܡ����ּ���ģʽ��AES���IJ��죬��Ҫ�����ڶ�������Դ�ĵ����ϣ���ʹû�����⾧Ƭ��֧Ԯ��Adiantum����CPU��ԴҲ��ʵ�ָ������㡣������ARM Cortex-A7�����ľ�Ƭ�ϣ�Adiantum�ļ��ܽ����ٶ�Ҫ��AES����5����

���ּ���ģʽ�ij�����ζ�������£���һ�����ܽ���������������Ƭ���ͳɱ���ǣ�����ڶ�������PC���ǻ����ֻ���IT�豸�ľ�Ƭ��ƻ����Լ�����ѻ���

���������ⱻ����������ͶԾ�ƬҪ�ߵ��������豸���Է��Ĵ�Ӧ����һЩ���۵��ϿƬ�������豸�������ijɱ�����������Ҫ����AES�ռ��PC���ֻ���Ƭ��Ҳ�����ٶ�����������XPU�����������ܡ�

������Ϊһ�ָոճ������¼������㷨��Adiantum������������ս����֮·��Google�����߱�ʾ��Ȼ�Լ���ΪAdiantum�İ�ȫ���Ѿ��㹻����Ҳ��ӭ��λ��ñ�Ӻ���ǰ����ս���͵�������������ǿ�ơ�AES��ͬ��Google��Ϊ��ҵ�Ƴ�һ�ּ������㷨���ܷ���ȫ��������Ӳ����̬��ȫ����ϣ����»��ǻ����

��Ϊ���������ҵĽǶ����������²���ʹ�ö��ỳ�ɣ�Google����ڼ������㷨�ӡ����š����ڹؼ�ʱ�����������������ҵ�������ϵͳ�أ�

���Բ��ܴӺ��ֽǶ���˵��Adiantum����ֻ��Google���µ�һö���ӣ������������ܿհ�ֽ�ϵ�һ��ī�㡣

�ջ���̬�ϵĿ�Դ����

��ȻGoogle��������������������ȫ��Ψһ��ɫ���ն˵ļ���Ҳ������ά����������ȫ��Ψһ·������ͨѶ�������ƶˡ�API���Ӳ��������ɷ�����涼��Ҫ���߽��У���˿�����Google���ʺϵġ�ģ�¶���Ӧ���Ƿ���Ī����

��Googleһ����������Ӧ�ù㷺����ҵϵͳ��Ϊ�������ơ����ƶ˷���Ӧ�������������˹��ǻۼ������ľ߸߶ȡ�

������������ȫ�ϣ���������һ�������̬������Linux�Ƴ����ƻ������ƾ�Ƭ���ƶ˰�ȫ����Azure Sphere����ҵϵͳAzure Sphere OS���Ӿ�Ƭ���ƶ˺���ҵϵͳһ������������������������ά����ȫ���������������ѧϰ������ģ���Զ������������ṩ��ȫ������Զ�����������

��˿�����Google�������������ȫ��������������ƣ���һ�������ĺܿ��ܾ��ǽ�Androidϵͳ�������������Ӧ�õ���ѻ����Ƴ�֧��Adiantum���ƾ�Ƭ�������ƶ���ɱջ���

����Ŀǰ�������ǣ�Google�������ڱջ��IJ��������ſ�Դ���¡�������Azure Sphere�İ�ȫ������˵������֧���Լ����ƶ˷����⣬ͬ��֧��AWS��Google�ơ����ġ�IBM�ȵȹ�Ӧ�̵ķ���Google��Adiantum���ܣ�������Androidϵͳ�ϲ����⣬Ҳ���������豸����Ӧ�õ�Linuxϵͳ�Ͻ����˲��ԡ�

�������ֻ���PC�����������Ǻ�������δ����������̬��һƬ��г���������ٵĿ�Դ���ֳ��������Mac���ø�office���嶼��ô��Ť����������������������Ƭ��Ӧ��Google�ļ���ģʽ�ˡ�

���ļ�λ����֮��˴˵Ŀ��ݣ�������һ����ʳа����������������������ָ�ɹ�������������ô�����������İ�ȫ�������Ϳ챻������ˡ�

�������

王健林许家印游艇曝光 网友:这次真是贫穷限制了我们的想像力

王健林许家印游艇曝光 网友:这次真是贫穷限制了我们的想像力2018-04-16 16:32

三季度全球可穿戴设备出货量上涨94.6%,苹果稳…

三季度全球可穿戴设备出货量上涨94.6%,苹果稳…2019-12-10 17:52

Samsung新专利曝光全面屏没有刘海

Samsung新专利曝光全面屏没有刘海2018-05-13 13:33

全幅高速连拍Canon1DX单机售28800元

全幅高速连拍Canon1DX单机售28800元2018-04-09 17:32

华为Mate X预计供货20万台左右

华为Mate X预计供货20万台左右2019-06-30 15:50

轻量级入门机:FujifilmX-M1无反登场

轻量级入门机:FujifilmX-M1无反登场2018-01-03 12:00

闪光灯竟有这么多花样魅蓝E2评测

闪光灯竟有这么多花样魅蓝E2评测2018-05-29 19:33

中科循环经济研究院在沧州成立

中科循环经济研究院在沧州成立2020-12-28 16:52

2018春节第一新机 魅蓝E3背面设计捉眼

2018春节第一新机 魅蓝E3背面设计捉眼2019-02-19 05:37

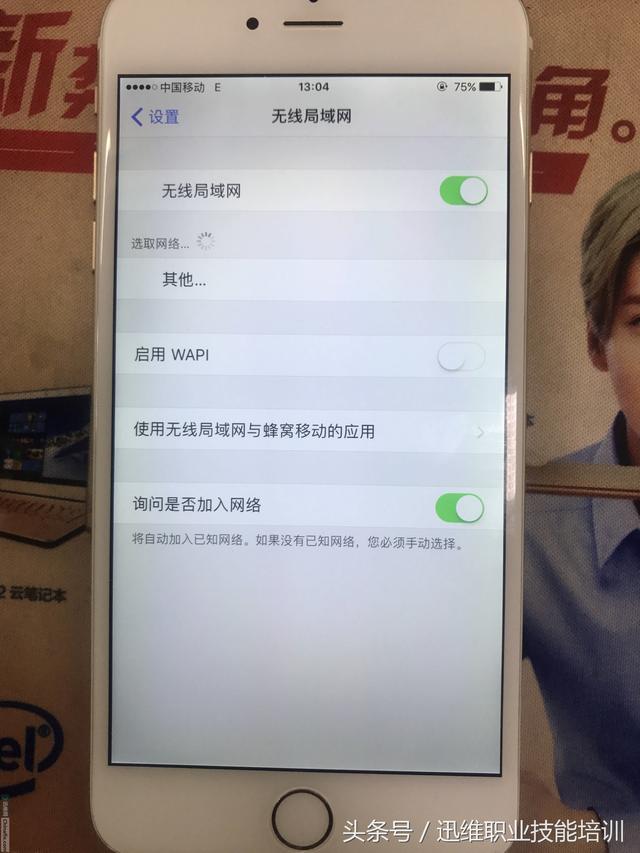

iPhone6Plus搜不到WiFi 手机店没修好 大神思路清晰一招搞定

iPhone6Plus搜不到WiFi 手机店没修好 大神思路清晰一招搞定2018-05-02 14:31

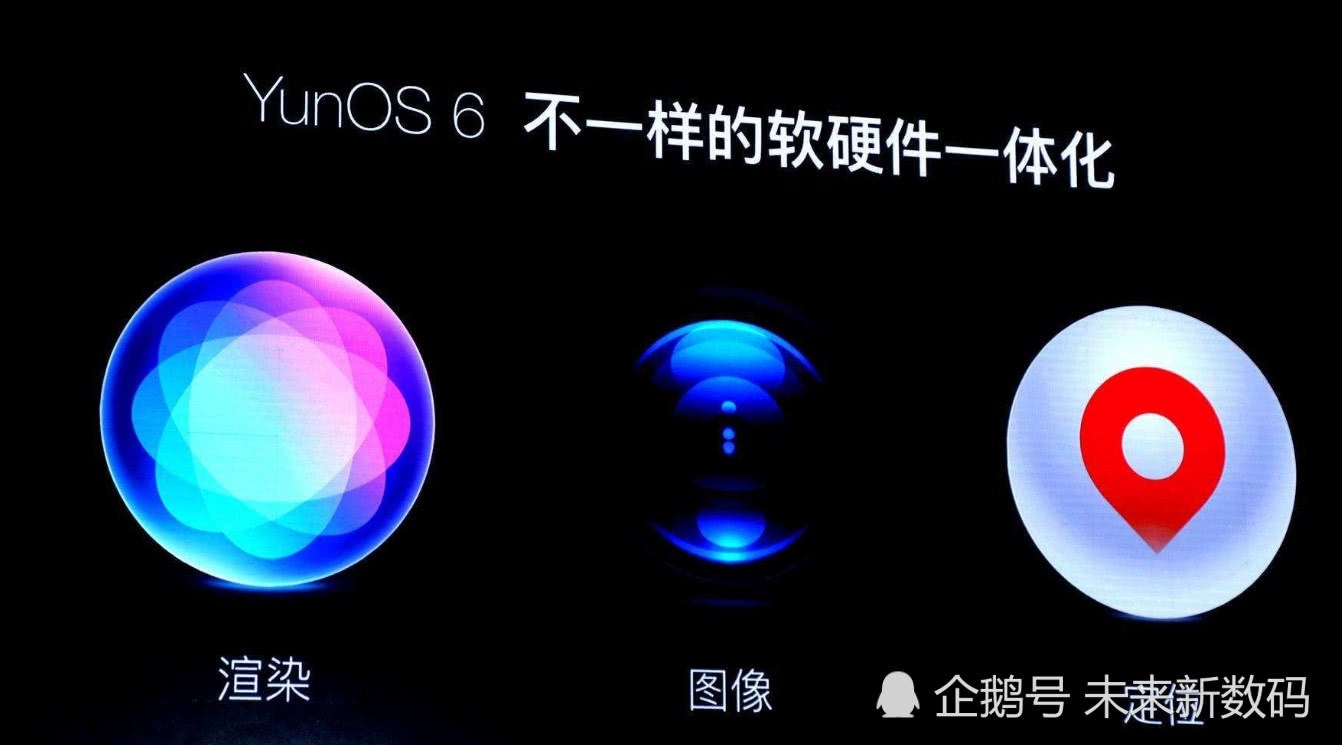

阿里YunOS即将到来 目前已有国产手机支持 期待吗?

阿里YunOS即将到来 目前已有国产手机支持 期待吗?2018-04-29 20:31

霸屏了!问卷网八周年感恩回馈活动火热进行中!

霸屏了!问卷网八周年感恩回馈活动火热进行中!2021-07-22 19:46

360摄像机3C云台电池版开启预售 创新“不插电…

360摄像机3C云台电池版开启预售 创新“不插电…2021-03-20 09:54

外媒报道:LG正研发新款翻盖式可折叠手机

外媒报道:LG正研发新款翻盖式可折叠手机2018-07-06 05:31

- 扎克伯格夫妇约会给孩子言传身教 扎克伯格家首次曝光

2019-12-05 18:53

5799元起 三星GalaxyS9/S9+勃艮第红版发布 三大女神代言

5799元起 三星GalaxyS9/S9+勃艮第红版发布 三大女神代言2018-05-08 17:32

印度造iPhone终于上市 但果粉依旧很失望

印度造iPhone终于上市 但果粉依旧很失望2018-09-22 00:32

更生行薪酬ETC:智能薪酬市场的领跑者

更生行薪酬ETC:智能薪酬市场的领跑者2019-08-20 11:55

魔兽争霸:守城关卡的设定十分经典 那么战役中最经典的是哪关?_希尔瓦娜斯

魔兽争霸:守城关卡的设定十分经典 那么战役中最经典的是哪关?_希尔瓦娜斯2019-06-30 14:46

脑洞飘出天际的科研队伍开发出3D打印水质检测器

脑洞飘出天际的科研队伍开发出3D打印水质检测器2018-08-05 18:31